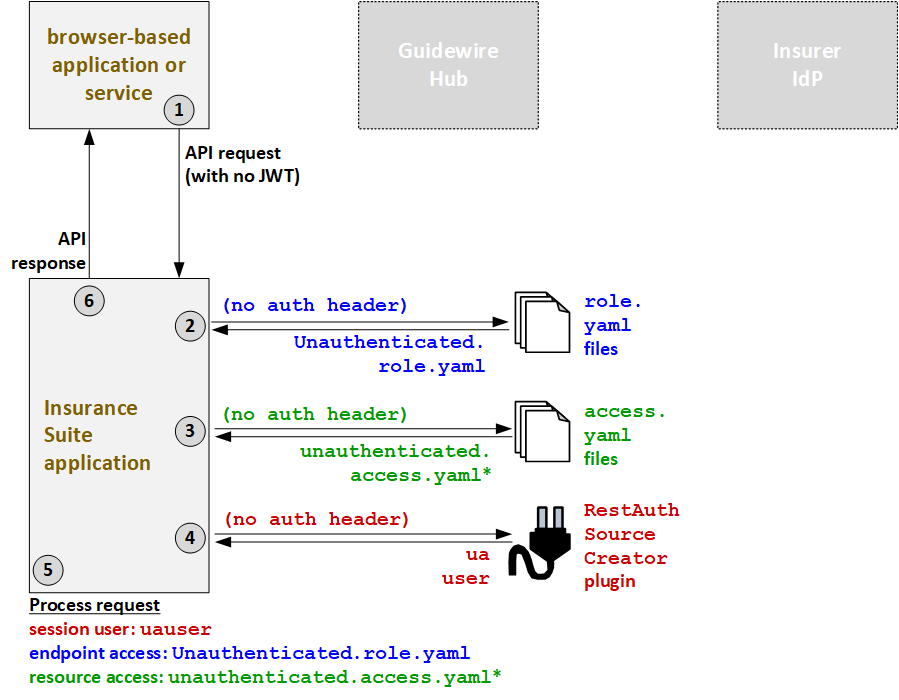

Beispielablauf für nicht authentifizierte Aufrufer

Das folgende Diagramm stellt den Austausch von Authentifizierungs- und Autorisierungsinformationen bei nicht authentifizierten Aufrufern dar. Die Farben stehen für Folgendes:

- Orange: Anmeldeinformationen

- Blau: Endpunktzugriffsinformationen

- Grün: Ressourcenzugriffsinformationen

- Rot: Proxy-Benutzer- und Sitzungsinformationen

Einige Werte werden verwendet, um mehrere Zugriffsarten zu bestimmen. Diese Werte erscheinen zunächst in schwarz (wenn sie nicht für einen speziellen Zugriffstyp gelten) und dann später in einer oder mehreren bestimmten Farben (als Identifizierung des Werts, der zu diesem Zeitpunkt im Prozess für eine bestimmte Zugriffsart verwendet wird).

Im folgenden Beispiel wird ein API-Aufruf von einem nicht authentifizierten Aufrufer ausgelöst.

- Die aufrufende Anwendung sendet die API-Anforderung an PolicyCenter. Der Aufruf enthält kein JWT und keine Authentifizierungsinformationen im Header.

- Da der Aufruf keinen Authentifizierungsheader hat, gewährt PolicyCenter den Endpunktzugriff gemäß der Definition in der API-Rollendatei

Unauthenticated.role.yaml. (Dies ermöglicht den Zugriff auf Metadatenendpunkte. Dies bietet auch Zugriff auf Endpunkte, die zum Erstellen eines neuen Kontos verwendet werden können. Dies ist Teil des anonymen Authentifizierungsablaufs.) - Da der Aufruf keinen Authentifizierungsheader hat, gewährt PolicyCenter den Ressourcenzugriff gemäß der Definition in der API-Rollendatei

unauthenticatedUser.role.yaml. (Dies ermöglicht keinen Zugriff auf vorhandene Geschäftsressourcen.) - Um zu bestimmen, welcher Proxy-Benutzer der Sitzung zugewiesen werden soll, greift PolicyCenter auf das

RestAuthenticationSourceCreator-Plugin zu. Der Aufruf hat keinen Authentifizierungsheader. Das Plugin gibt somit den Proxy-Benutzer für nicht authentifizierte Benutzer zurück:uauser. - PolicyCenter verarbeitet die Anforderung.

- Der Sitzungsbenutzer ist der nicht authentifizierte Proxy-Benutzer:

uauser. - Der Endpunktzugriff wird durch die Datei

Unauthenticated.role.yamldefiniert. - Der Endpunktzugriff wird durch die Datei

unauthenticatedUseraccess.yamldefiniert.

- Der Sitzungsbenutzer ist der nicht authentifizierte Proxy-Benutzer:

- PolicyCenter stellt die Antwort auf den ersten Aufruf bereit.